-

Nbre de contenus

7942 -

Inscription

-

Dernière visite

-

Jours gagnés

457

Tout ce qui a été posté par Le PoissonClown

-

J'en sais rien du tout, je nage la grande brasse sous Linux. Dans le lien que je donne plus haut, la commande d'installation via APT se termine par « sddm » qui est sensé concerner l'écran de connexion. Et quand je regarde le tuto du Crabe, je vois que cette commande ne contient pas « sddm » (d'où peut être le problème, qui sait !? [Edit: finalement non.]), mais se termine par « plasma-nm » qui concerne cette fois le gestionnaire de réseau… Qui a raison !? Allez savoir ! C'est à dire, démarrer le système sans interface graphique ?

-

Bonsoir, Comment avez-vous installé KDE ? Avec le guide d'installation tasksel ou la commande apt install kde-plasma-desktop sddm ? Peut-être ces commandes complémentaires vous permettront de débuguer votre installation : https://blog.desdelinux.net/fr/kde-plasma-que-es-instalacion-debian10-mxlinux19/#Acciones_extras_o_complementarias

-

Utilisation de Thunderbird

Le PoissonClown a répondu à un(e) sujet de Bernard PAUTAL dans Windows 10

Donc ça n'est certainement pas une simple question de caractère mal interprété… Oh-là-làaa ! Merci pour le témoignage. -

Salut ! J'ai ce problème sur des 240 G7, et parfois il suffit de maintenir les touches [Windows]+[V] pendant qu'on démarre secteur branché, et ne pas lâcher ces touches jusqu'à ce que le PC réagisse (1 min maxi).

-

Utilisation de Thunderbird

Le PoissonClown a répondu à un(e) sujet de Bernard PAUTAL dans Windows 10

Bonne nouvelle, la persévérance a payé. Je ne sais pas, tout dépend du codage du site. Mais normalement ça n'est pas sensé poser problème sinon ça veut dire que des caractères sont interprétés et c'est potentiellement une grosse faille de sécurité qui permettrait d'injecter du code malicieux. C'est une question à poser au support de SFR, je n'ai rien trouvé à ce sujet. -

Du coup, tu as encore la notif au redémarrage ou pas ?

-

https://www.microsoft.com/en-us/p/gaming-services/9mwpm2cqnlhn

-

Bonjour, Oui ces lignes de commande APT mettent à jour système et logiciels : apt-get update Ceci recharge le cache d’apt apt-get install apt-listbugs (facultatif en version stable) Ceci je ne sais plus trop à quoi ça sert… La flemme de chercher. Je n'utilise jamais de version instable. ^^ apt-get upgrade Ceci met à jour les paquets apt-get –s dist-upgrade Ceci vérifie/simule une mise à jour de version système (noyau et autres grosses mises-à-jour), pour identifier d'éventuels problèmes. apt-get dist-upgrade Ceci effectue la mise à jour de version système. Voilà ce que je connais. Mais je ne suis pas un grand spécialiste.

-

Salut ! Parce que Microsoft a mis à jour un pilote de virtualisation de matériel lié à l'appli "Xbox Companion" et que ce pilote bug. Rien d'alarmant, donc. Alors soit tu arrives à désinstaller l'appli et basta! Soit tu tentes de mettre à jour le pilote : Clic droit sur le drapeau Windows, choisir « Gestionnaire de périphériques ». Puis chercher et déployer « Contrôleurs de stockage » Faire un clic droit sur « Xvdd SCSI Miniport » et choisir « Mettre à jour le pilote ». Si la boite de dialogue répond que la dernière version est déjà installée, alors aller voir dans les paramètres, mises-à-jour, puis vérifier s'il n'y a pas de mise à jour en attente (y compris dans les facultatives). Et enfin, dernière vérification : ouvrir le Microsoft Store, et chercher l'appli "Gaming Services" pour la mettre à jour.

-

Utilisation de Thunderbird

Le PoissonClown a répondu à un(e) sujet de Bernard PAUTAL dans Windows 10

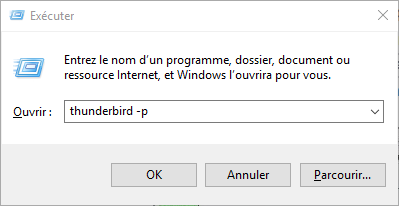

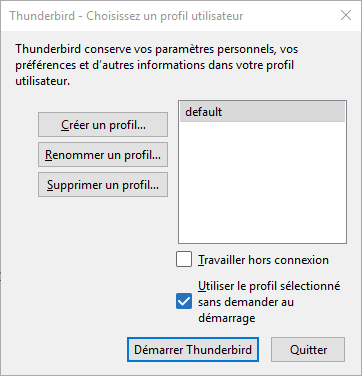

Merci pour le retour. Les paramètres sont bons. Au moins cette piste est explorée. Je ne veux pas prendre la place de @Longaripa dans sa prise en charge. Voici une suggestion s'il est à court d'idée : Je ne vois pas de raison logique à ce comportement. Il se peut qu'il y ait un truc de corrompu dans le dossier de profil utilisateur Thunderbird. De mon expérience personnelle, ce n'est pas rare. Donc s'il n'y a rien à sauvegarder de Thunderbird, il serait envisageable d'en créer un nouveau et de supprimer l'ancien. Procédure : -

Utilisation de Thunderbird

Le PoissonClown a répondu à un(e) sujet de Bernard PAUTAL dans Windows 10

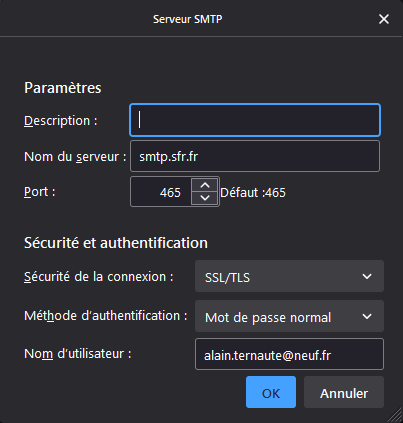

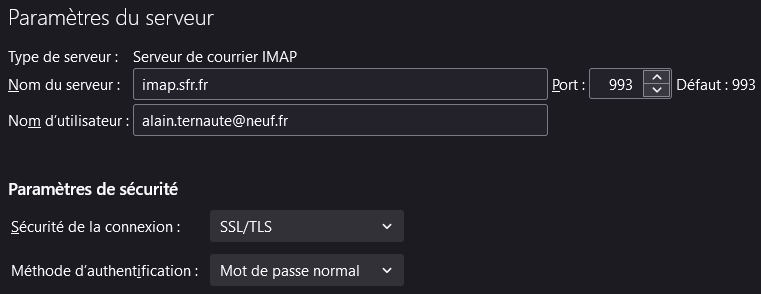

Salut ! Pour moi aussi. Si vous faites un clic droit sur la boite, puis que vous choisissez « Paramètres », et que vous cliquez à nouveau sur le nom de la boite mail. Cliquez ensuite tout en bas sur « Modifier les paramètres SMTP ». Mis à part l'adresse, avez-vous ces valeurs ? Idem si vous cliquez sur la rubrique « Paramètres serveur » (à gauche), vous avez cette configuration ? -

Comment supprimer l' Administrateur qui bloque l'accès à beaucoup de choses à mon PC ?

Le PoissonClown a répondu à un(e) sujet de Pédaleur2 dans Windows 10

Bonjour, Vous avez validé l'ensemble des règles en le publiant votre message, qui ne respecte pas la règle n°2. Si c'est involontaire, je vous encourage à recommencer votre demande d'aide dans un nouveau sujet. Bon surf ! -

La chasse aux bugs et autres insectes

Le PoissonClown a répondu à un(e) sujet de Mreve dans Remarques et suggestions

Merci @calisto06 et @Firebird pour les tests, et @zelandonii pour la confirmation / le rappel. Reste le cas de Frenchman dont personne ne sait ce qu'il s'est passé, à part peut-être Le Crabe… [Edit: ça peut pas être un poisson d'avril plus d'une semaine à l'avance ! ] -

La chasse aux bugs et autres insectes

Le PoissonClown a répondu à un(e) sujet de Mreve dans Remarques et suggestions

Salut ! Plusieurs bugs (ou pas) à signaler : Le compte Frenchman a disparu, ne subsiste que le pseudo "invité" sur son contenu. Il n'est pas impossible que l'administrateur ait supprimé son compte suite à sa demande, mais je trouverais ça surprenant vu qu'il n'avait pas du tout exprimé l'envie de quitter le forum… . [Edit: suite à des tests, ça semble être disparu] Plus aucun compte du forum ne semble reconnu dans les commentaires côté site. Les avatars sont tous génériques (celui des comptes "invité"). Mais sauf dans la partie communauté : Alors que le commentaire côté site : . Il m'est impossible de me connecter côté site, en parallèle d'une connexion sur le forum. Je suis obligé d'ouvrir un onglet en navigation privée pour me logger côté site (pas un gros souci pour moi à vrai dire). [Edit: problème déjà évoqué] -

[BRAVE] Désactiver les notifications

Le PoissonClown a répondu à un(e) sujet de Le PoissonClown dans Tutoriels et astuces

Salut ! Oui, c'est dans : Le menu ··· Paramètres Rubrique Confidentialité et services Descendre sur la partie Services, et cliquer sur Barre d’adresses C'est là où tu peux choisir ton moteur de recherche. -

Alors vu que c'est une installation Windows en mode "legacy", je peux comprendre que la réparation d'un EFI imaginaire n'ait pas marché. As-tu tenté les manips proposées dans la partie "Sur Windows 10 Bios" ?

-

Vos bonnes nouvelles

Le PoissonClown a répondu à un(e) sujet de Le PoissonClown dans Le bar du Crabe

C'est vrai que ça fait un peu témoin de Jéhovah. Mes félicitations, en tout cas. 👍 -

Edit : Merci @calisto06 de m'avoir fait remarqué que l'installation n'était pas en UEFI. Pfff ! Quel nigaud je fais !!! Bonjour, C'est-à-dire ? Message d'erreur ? Je ne vois que le premier écran listant les volumes. As-tu pu identifier le rôle des différents volumes ? J'avoue qu'il m'arrive souvent de m'embrouiller dans les manips de réparation du magasin BCD entre les volumes (partitions), qui ne sont pas les mêmes partout selon les partitions Data et Recovery. C'est du cas par cas. En l'occurrence, je ne parviens pas à identifier quelle est la partition EFI et quelle est celle de Windows, rien qu'en me basant sur la taille des volumes… Donc le risque est fort de se tromper de volume durant la procédure de réparation. Si tu penses que c'est le cas, il serait judicieux de quitter diskpart après avoir noté les lettres de partition (commande exit), puis de les rentrer une à une afin de faire un ls une fois dedans, pour voir le contenu. Ici, nous pouvons éliminer les lettres F et G puisque ce sont des lecteurs amovibles. Reste donc à vérifier le reste. Taper le chemin de la racine de la première partition : C: Puis taper la commande ls pour visualiser son contenu. Si elle contient les dossiers du système Windows, alors il s'agit de la partition du système (l'habituel C:). Si elle contient un dossier EFI, alors c'est la partition EFI. L'autre étant la partition MSR (je ne sais même plus comment on l'identifie). Une fois que l'on a identifié les partitions, on peut correctement appliquer le tutoriel indiqué.

-

Salut les amis, Aujourd'hui j'ai appris au bout de près de 3 ans, qu'on reprenait enfin le sport de contact et qu'on avait l'espoir de revoir notre association sportive se remettre sur pieds. Vous pouvez pas savoir le bien que ça m'a fait de savoir que lundi soir, je vais retrouver une super ambiance, l'émulation dans l'entrainement sportif (faire ça tout seul, j'y arrive pas très longtemps), tous les trucs négatifs qui vont s'envoler de ma tête pendant 1h et demie, et une qualité de sommeil qui va petit à petit redevenir aussi bonne qu'avant. Aaaaaaaaaah ! Et vous ? Allons-y diffusons un souffle de positivité sur ce forum en ces moment d'actu plutôt lourdingue. C'est quoi votre bonne nouvelle du moment !?

-

Twitter disponible sur Tor pour contourner la censure

Le PoissonClown a répondu à un(e) sujet de calisto06 dans Sécurité et vie privée

Copieurs ! https://www.numerama.com/tech/165998-tor-aide-un-million-de-personnes-a-acceder-facebook-sans-censure.html -

Comment récupérer des fichiers après avoir réinstallé windows 10?

Le PoissonClown a répondu à un(e) sujet de Marquisette65 dans Windows 10

Salut ! Bah beaucoup moins, forcément : vu que tout est ré-écrit (enfin, de ce que j'en ai compris). Ne seront récupérées que les données sur des secteurs qui n'auront pas subi de ré-écriture. PrivaZer fait du pseudo formatage de bas niveau (écriture d'une séquence en raw par-dessus toute la mémoire dispo). Donc il ré-écrit par-dessus vraiment tout, il ne laisse aucune trace. Tout est irrécupérable (surtout la mémoire flash) à moins d'avoir des outils spécialisés en forensique. -

Salut ! Oui, c'est ça sysprep peut intégrer ça. Mais il faut installer les pilotes, puis Office deployment tool en tout premier, pour installer les programmes Microsoft, et seulement ensuite tout le restant des programmes. https://docs.microsoft.com/fr-fr/deployoffice/deploy-microsoft-365-apps-operating-system-image L'antivirus, c'est le plus délicat : ça peut faire tout beuguer. Perso, je le fais à postériori avec des GPO en installation silencieuse (il doit y avoir une doc sur les commandes de silent install). @zelandonii Impossible de faire un master vierge (qui re-crée un nouveau SID) avec sdclt.exe, c'est une copie conforme qui garde tous les ID uniques.

-

Comment récupérer des fichiers après avoir réinstallé windows 10?

Le PoissonClown a répondu à un(e) sujet de Marquisette65 dans Windows 10

D'accord, voici mon adresse : Père Noël Avenue des Lutins 33 500 Libourne France -

Glitchs visuels sur vieux HP EliteBook 6930p (Windows 10)

Le PoissonClown a répondu à un(e) sujet de Creeperlulu dans Windows 10

Salut à toi ! Alors pour déterminer si c'est le système ou le matos qui fait ça, c'est tout simple : il suffit de démarrer sur un autre système et regarder si ces merveilles artistiques se manifestent ou non. Sais-tu faire ça ou veux tu un guide pas à pas ? -

Coucou ! Ah ?! Ah bon… bizarre, bizarre alors. https://youtu.be/VLXtWfTcLC4?t=2778 L'Afrique du Nord, par contre… (couscous) C'est la mondialisation, quoi. Israël vs Palestine, classique. On a eu aussi les loups gris vs arméniens y-a pas très longtemps. Et à Nice et Dijon en juin 2020 : algériens vs tchétchènes : Aucune interpellation. Il ne s'est rien passé. 🙈🙉🙊 Dormez bien quand-même, et faites de beaux rêves cosmopolites. Macché! Ça ne compte pas pour @Delta, sa famillia n'a jamais voulu intégrer l'OTAN ! … et puis personne ne se serait porté garant, je pense. Poutine ? De quoi !? Poutine est à l'OTAN ? Traitriiise !!! Mais du coup, c'est réciproque, on sait maintenant que tu cires les pompes à Poutine et que tu as des désirs d'apocalypse rédemptrice… Comment ça j'exagère ?!