Classement

Contenu populaire

Affichage du contenu avec la meilleure réputation depuis le 02/09/26 dans toutes les zones

-

Franchement, pour moi Avast est le pire antivirus entre la collecte de données, la télémétrie envahissante, les pubs partout et les ralentissements du système, l’expérience n’est vraiment pas agréable. À l’installation, on se retrouve avec des adwares et des options activées par défaut dont on ne veut pas. On passe plus de temps à décocher la télémétrie et les options marketing qu’à installer le logiciel. Et à chaque mise à jour, les pubs reviennent, donc il faut encore aller fouiller dans les paramètres pour les désactiver. L’interface n’est pas claire, et essayer de se débarrasser définitivement des éléments intrusifs devient vite pénible. https://youtu.be/tWcWV4fkl4Q?si=xsOtDhSfjudnFrud https://youtu.be/I1HDas_wNgQ?si=KPEGyFe-Dcgff8vt https://www.01net.com/actualites/avast-vendu-donnees-navigation-tiers-antivirus-amende.html https://youtu.be/QAMPBk7qjIE?si=WDkkWsn2c2TgwewJ2 points

-

Bonjour, Contrairement à un abonnement Apple Music qui donne accès à tout le catalogue en streaming, l’achat de musique vous permet de posséder les fichiers et de les écouter hors ligne, sans dépendre d’un abonnement. Les achats sont liés à votre identifiant Apple, synchronisés via iCloud et accessibles sur tous vos appareils compatibles, y compris les appareils Android comme votre mobile Samsung via l’app Apple Music. Conditions préalables : Un identifiant Apple (compte Apple) avec méthode de paiement valide. L’app Apple Music installée sur votre PC sous Windows 11. Une connexion Internet stable. Votre mobile Samsung doit avoir l’app Apple Music installée (disponible sur Google Play). Instructions pas à pas : Ouvrez l’app Apple Music sur votre PC Windows 11. Connectez-vous avec votre identifiant Apple (menu Compte > Se connecter). Cliquez sur "Musique" dans la barre latérale pour accéder au catalogue. Utilisez la barre de recherche ou parcourez les sections (albums, artistes, chansons) pour trouver la musique ou l’album que vous souhaitez acheter. Survolez un morceau ou un album : un prix s’affiche (ex : 1,29 CHF par chanson ou 12,99 CHF pour un album). Cliquez sur le prix ou l’icône de prix pour acheter. Confirmez l’achat avec votre mot de passe Apple ID ou via l’authentification à deux facteurs. La musique achetée est ajoutée à votre bibliothèque sous l’onglet Téléchargé ou Tous les morceaux. Sur votre mobile Samsung, ouvrez l’app Apple Music, connectez-vous avec le même identifiant Apple. Allez dans Bibliothèque > Achats pour voir et télécharger vos achats. Note : Les achats sont stockés dans le cloud (iCloud) et restent disponibles même si vous changez d’appareil. Vous pouvez les télécharger ou les streamer à tout moment. Pour alimenter financièrement votre compte Apple (identifiant Apple) depuis la Suisse, il y a plusieurs méthodes : 1. Ajouter une carte bancaire Allez dans Apple Music (PC) ou Réglages > [votre nom] > Médias et achats (iPhone). Sélectionnez "Moyen de paiement". Ajoutez une carte de crédit ou de débit acceptée (Visa, Mastercard, American Express). Votre banque suisse (PostFinance, Cornèrcard, UBS, etc.) doit prendre en charge Apple Pay ou les paiements internationaux. 2. Utiliser une carte cadeau Apple (iTunes & App Store) Achetez une carte cadeau physique ou numérique : En ligne (ex : sur Amazon, Digitec, ou sites partenaires). En magasin (ex : Coop, Manor, Migros). Rendez-vous sur [redeem.apple.com](https://redeem.apple.com) ou dans l’app Cartes (iPhone). Saisissez le code à 16 chiffres pour créditer votre compte. 3. Configurer la recharge automatique Depuis l’app Cartes (iPhone) ou Apple Music (PC) : Allez dans "Ajouter de l’argent". Activez la recharge automatique. Vous pouvez choisir de recharger : À un montant fixe (ex : 10, 20, 50 CHF). Quand le solde est bas. Sur une base hebdomadaire, mensuelle, etc. 4. Autres options (selon disponibilité) PayPal : Peut être ajouté comme mode de paiement dans certains pays. Facture mobile : Non disponible en Suisse pour les achats Apple. Apple Pay : Utilisable comme moyen de paiement si configuré avec une carte bancaire suisse compatible. Note : Vérifiez que votre pays associé à votre identifiant Apple est bien la Suisse. Sinon, certaines méthodes ne seront pas disponibles.2 points

-

Salut ! Désolé pour ce couac. On peut investiguer si tu veux. Je comprends tout-à-fait, et je pense ne pas être le seul à vouloir abonder dans le même sens. Le problème, si on fait cette distinction, c'est que, d'abord, ce n'est pas forcément évident pour tous les membres de discerner la chose (chacun son niveau, voir son interprétation). Ensuite c'est que cette règle a été faite, non-seulement pour un déroulé clair et posé d'opérations critiques lors d'un dépannage, mais d'abord et avant tout, pour éviter les frustrations de débats techniques annexes parasitant n'importe quel dépannage, y compris ceux qui n'ont pas trop d'enjeu. Avant cette règle de suivi unique, nous avons eu pas mal de cas de dérapages de ce type, où des dépannages même tranquilles, sont partis en cacahuète. Et ça nous a un peu échaudés, je dirais. Au point de ne plus fermer les yeux y compris lorsque les contrevenants sont des contributeurs de qualité et de longue date comme ici. Pour finir, je te remercie pour tous les bons points sur ta conduite, à savoir cette démarche dans laquelle tu cherches à comprendre pour ne pas recommencer, le souci du MP pour ne pas polémiquer, et l'objectivité de tes messages (ce qui est rare de nos jours, où les gens partent dans l'émotion très facilement). En te souhaitant bonne navigation et bonne participation.2 points

-

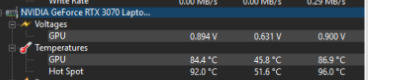

Ok on a donc des temperatures assez élevées je vois ça pour la NVIDIA hotspot à 96°C j'imagine que c'est en jeu Il ventile bien cet appareil ? L'observateur d'évènement confirme le crash Soit il y a un pb de pate thermique soit le ventilo refroidit mal (poussière par ex) ou les deux @Delta tu confirmes ?1 point

-

1 point

-

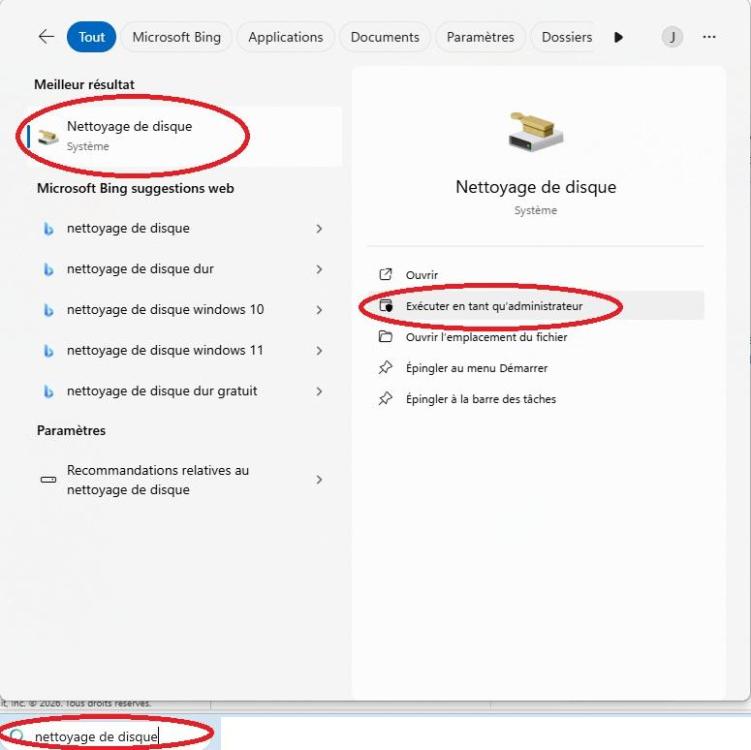

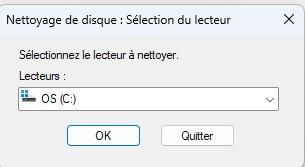

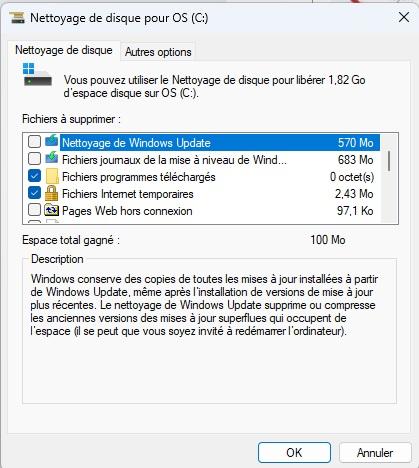

@MaxlaMenace Barre des tâches/ Dans la barre de recherche à droite de l'icône Windows/ taper NETTOYAGE DE DISQUES Pour ouvrir cette fenêtre Clic sur Exécuter en tant qu'administrateur Pour ouvrir Clic sur OK Pour ouvrir "Nettoyage de disque pour OS" Dans cette fenêtre il doit être normalement possible de sélectionner l'entrée permettant de supprimer la précédente installation de Windows. Une question tu ouvres ta session avec un compte administrateur ? Kristobal1 point

-

Hello, Si l'option est grisé, c'est qu'il y a pas de récupération possible. Il faudra vous tourner vers une clé rendue bootable avec un iso de W8.1 pour réalisé des opérations de réparation etc. Dans la gestion des disques, il y a une partition de récupération. Je ne pense pas mais toujours utile de regardé.1 point

-

le Intel Pentium G2020 n’est pas officiellement supporté pour Windows 11 par Microsoft1 point

-

Bonsoir Cristobal. Finalement j'ai suivi vos conseils et ai opté pour un autre navigateur qu'Edge et bien m'en a pris car avec Firefox (le nouveau) tout est revenu dans l'ordre les racourcis sur le bureau s'ouvrent impeccablement. Je ne retéléchargerais pas la derniére mise à jour de sécurité ,car parait t-il qu'il y a pas mal de mécontents au sujet de cette mise à jour. Donc je tiens à vous remercier pour vos conseils avisés au sujet du changement de navigateur. Cela m'a évité de me lancer dans une clean install. Très cordialement. Agdalon.1 point

-

Salut @hero_arium, Sérieusement 🤔!? Tu devrais regarder cette vidéo faite tout dernièrement, et qui démontre à quel point Windows Defender n'est aucunement performant. Et Avast n'est guère mieux. A+1 point

-

Pour ceux qui pensent que l'id numérique est un bienfait l'exemple indien qui fait froid dans le dos montre le deshumanisation dangereuse de ce système1 point

-

Pour ceux qui doutent encore de la volonté du gouvernement de pister les utilisateurs d'internet https://www.linforme.com/tech-telecom/article/boites-noires-le-gouvernement-veut-a-nouveau-etendre-sa-surveillance-en-masse-des-internautes_3683.html1 point

-

Ouh-là-là ! N'en jetez plus ! J'espère en tout cas avoir tort, et j'apprécie les gens qui ont la franchise d'assumer leurs convictions/opinions sans crainte de détonner. C'est vrai, j'ai raccourci. Rares sont ceux qui sont motivés par une volonté totalitaire. La plupart cèdent par lâcheté et opportunisme aux désidératas de l'UE et des faiseurs de roi (les financiers qui ont leur carton d'invitation à Davos). Mais le résultat est le même. Je ne pense pas que ce soit de la naïveté mais plutôt du relativisme car on risque effectivement de revenir au point des années 60, où les gens n'avaient que des médias plus ou moins traçables et contrôlables comme la presse et la radio pour tenter une expression libre. Encore que c'est difficilement comparable comme vient de le souligner @calisto06.1 point

-

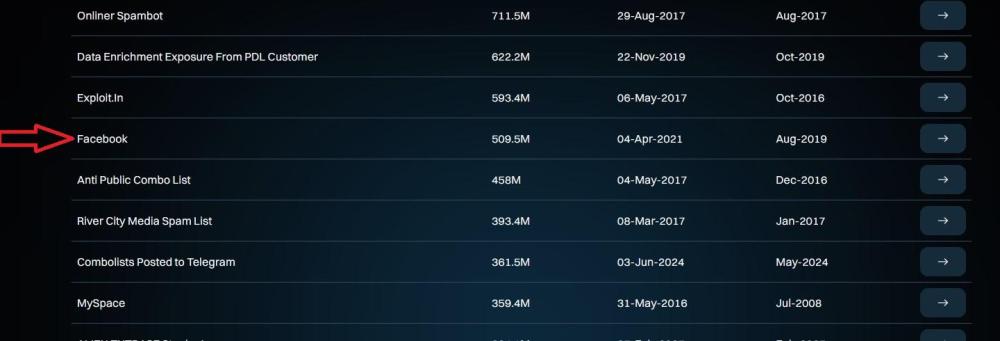

Bonjour C'est exactement ça. Cela leur permettra, entre autre, d'avoir le pouvoir de faire taire ceux qui font circuler des idées ..... Mais ils oublient de sécuriser les données .... Nouvelle fuite de données en France : la plateforme de vérification d’identité Sumsub a été piratée https://www.01net.com/actualites/nouvelle-fuite-donnees-france-plateforme-verification-identite-sumsub.html1 point

-

Beh sa vas être moche car Discord bien que je l'utilise pas, j'ai un jeu de pêche en ligne sur Steam (fishing planet) et il y a des centaines de millier de joueurs de tout pays confondu sur la planète terre. Des salle de club de pêche (virtuel), des teams (virtuel) y sont et même des vrais club qui pour continuer entre pêcheur dans la vie réel vont sur ce jeu en virtuel. Et forcement Steam est un jeu de pêche de tout age confondu de 7 a 100 ans et tous ou presque utilise Discord1 point

-

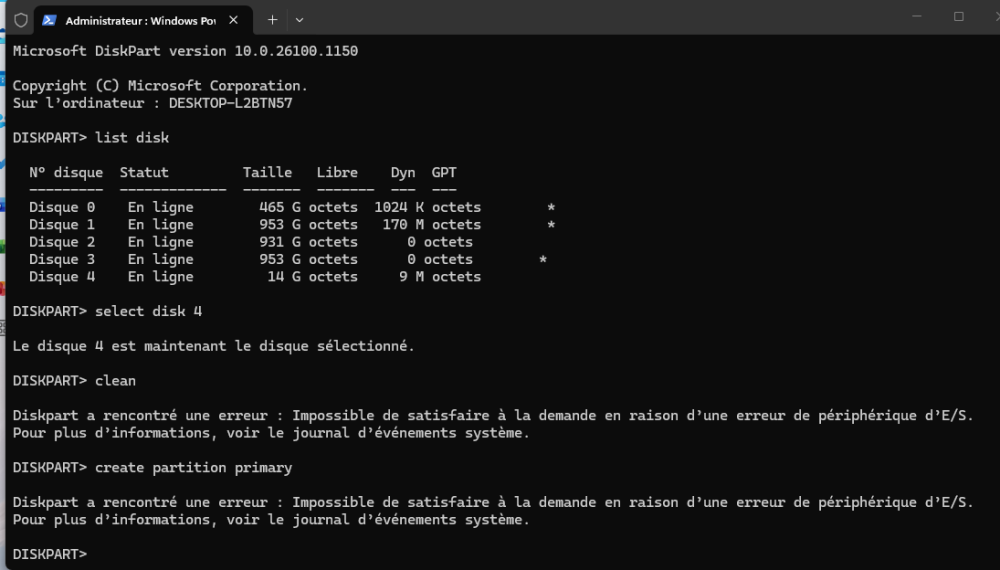

hello @gilou erreur E/S c'est souvent la fin pour ce matériel ... Est ce que cette erreur arrive sur tout les port USB ??1 point

-

NOUVEAU REBONDISSEMNT retour de la loi SREN qui permettrait de casser le cryptage des messageries Source https://www.lecanardenchaine.fr/technologie-sciences/52957-le-gouvernement-fait-le-jeu-des-pirates-pour-ecouter-aux-portes-derobees1 point

-

C'est la grosse actu du jour ! YGG Torrent, le plus grand site de torrents francophone, n'a pas été fermé par la justice ni par l'ARCOM.L’annuaire BitTorrent attaqué par une vengeance. Un hacker du nom de Gr0lum a revendiqué l'opération baptisée YGGLeak. il aurait exfiltré la base de données complète du site, soit environ 6,6 MILLIONS de comptes utilisateurs. Côté YGG,selon eux, c'est la faute d'un ancien admin qui a voulu se venger. Ils essaient de nous rassurer en disant: "T'inquiète, les mots de passe sont hashés et salés !" (en gros, pas en clair... mais bon, ça rassure moyen quand toute votre base est dans la nature). L'équipe d'Ygg a publié un long communiqué où ils se posent en victimes. Ils parlent de "trahison", mais la version du hacker Gr0lum vient de leur mettre un énorme tacle glissé. Et les dossiers qu'il balance, c'est pas du petit leak de débutant, c'est du très sale. Le hacker accuse la plateforme d'avoir stocké pas moins de 54 776 numéros de cartes bancaires (sans qu'on sache si c'est des numéros complets ou tronqués) Le pire ? Un module nommé Security.php aurait carrément aspiré les infos COMPLÈTES (numéro, CVV, date d'exp, nom). Plusieurs utilisateurs sur Reddit commencent déjà a signaler des prélèvements frauduleux après avoir payé sur le site. Bref, c'est la panique. YGG jouait les caïds en utilisant des services de DDoS (stresscat.ru) pour pilonner la concurrence comme la-cale.space ou sharewood.tv. Ambiance mafieuse garantie. Depuis le lancement du "Mode Turbo" en décembre 2025 (le truc à 86 € pour bypasser les limites de téléchargement), c'est devenu une usine à billets : Le chiffre d'affaires a TRIPLÉ en janvier 2026 : 490 000 € en UN SEUL MOIS. Au total, le site aurait brassé entre 5 et 8,5 millions d'euros. Le site te traquait comme jamais. Un script baptisé Sci.js servait à sniffer ton comportement et même à détecter tes wallets crypto (MetaMask, Phantom, Trust Wallet). Pourquoi ? Pour savoir si t'avais un profil "intéressant" à cibler, sans doute. On est très, très loin de l'esprit "pirate solidaire". Pour faire disparaître les millions, ils utilisaient le combo ultime : Tornado Cash + conversion en Monero via ChangeNOW. En gros, de la magie noire pour rendre la crypto intraçable sur la blockchain. L'équipe avait même acheté le domaine warezfr.com fin décembre 2025 et bossait sur un nouveau tracker baptisé RageTorrent. Ils voulaient clairement bâtir un empire, mais le retour de bâton a été plus rapide que prévu. Du coup, pour un site soi-disant "bénévole", ça fait beaucoup, j'avoue. rire :) La Légalité : Ce n'est pas une option On va être direct : le piratage, c'est un délit. Avec des instances comme l'ARCOM qui ont les crocs, naviguer sur ces sites, c'est comme conduire sans permis et sans assurance ça passe jusqu'au jour où tu te prends le mur. Les risques : Amendes records, coupures d'accès, voire des poursuites pénales. La réalité : Ces plateformes contournent les lois pour s'engraisser sur ton dos, pas pour "libérer la culture". Données en libre-service : En filant ton mail et ta CB à des mecs qui blanchissent de l'argent via Tornado Cash, tu acceptes de devenir une cible pour l'usurpation d'identité. L'honnêteté intellectuelle, c'est la base. Utiliser des services qui respectent les lois, c'est une preuve de respect envers le travail d'autrui. Pas de double discours : On ne peut pas exiger de la sécurité et de la protection de la part des plateformes si, de notre côté, on va nourrir des réseaux de hackers en sous-main. La solidarité numérique : Un bon citoyen du Web, c'est celui qui ne participe pas à l'économie de l'ombre (le blanchiment, le DDoS, le vol de données). Se respecter soi-même, c'est aussi refuser de devenir le jouet de plateformes mafieuses. Choisir la légalité, c'est faire preuve de maturité. C'est assumer que la culture et les outils ont une valeur, et que payer le juste prix est l'acte citoyen par excellence pour faire vivre la création. On est dans une boucle assez toxique : 1. Le silence, puis l'explosion C'est typique. Les gens consomment dans leur coin, ferment les yeux sur les dérives (comme le vol de données ou le blanchiment d'YGG), et le jour où ça pète ou que la justice intervient, ça part en colère noire. Sauf que cette colère, elle arrive après la bataille. Au lieu de demander des meilleures offres ou de militer pour un accès à la culture plus juste, beaucoup préfèrent basculer direct dans l'illégalité par facilité. 2. Le raccourci de la facilité C'est plus simple de cliquer sur un lien pirate que de s'organiser pour faire bouger les lignes. Mais comme tu le dis, c'est là que le piège se referme. En choisissant l'illégalité, on perd tout pouvoir de contestation. Tu ne peux pas te plaindre d'être volé par un site que tu utilises pour voler les autres. C’est le serpent qui se mord la queue. 3. L'éthique, c'est aussi savoir s'exprimer Être un citoyen du Web, c'est aussi savoir dire quand les offres légales sont abusées, mais de façon directe et honnête. Le piratage, c'est une fausse solution qui finit toujours par se retourner contre l'utilisateur (la preuve avec ce leak de 6 millions de comptes). En résumé : Le Web est ce qu'on en fait. Si on veut un espace sûr, honnête et performant, on doit tous se comporter comme des adultes responsables. L'affaire YGG doit servir de déclic : la fête est finie, place à une consommation plus éthique et plus consciente. Tout le monde râle derrière son écran quand un site ferme ou quand les prix des abonnements grimpent, mais personne ne se bouge de façon constructive.0 point

-

Je me suis trompé de driver Le driver qui est utilisé quand je regarde une vidéo c'est le AMD0 point

-

0 point

-

Merci les amis, mais ça n'est encore qu'un brouillon basé sur le résumé de cette vidéo. Désolé, j'ai validé sans décocher "publier maintenant". Bref. je retourne au boulot !0 point

-

0 point

-

Comme vous le savez tous la La France s’oriente vers une interdiction des réseaux sociaux aux moins de 15 ans, ce qui impose une vérification d’âge obligatoire pour tous les utilisateurs de tous les réseaux sociaux et plateformes . Cette mesure, adoptée en première lecture, soulève des enjeux techniques, juridiques et surtout de libertés publiques Cette loi utilise une définition large qui peut s'appliquer à tous les espaces y compris sur les forums comme ici ou les forums de jeux vidéos La loi parle de services de réseaux sociaux, définis comme des plateformes permettant : la mise en relation d’utilisateurs, la publication de contenus, la diffusion publique ou semi‑publique, avec un système d’abonnement, d’amis, de followers, etc. donc exactement comme ici avec des MP des abonnements au sujets etc l'ARCOM pourrait décider que ce forum ou d'autres forums d'entraide sont des espaces à interdire aux mineurs Il est bien évident que des moyens de contournement existent : (merci Aurealibé pour les conseils sur X) 1-Toujours avoir un logiciel Tor installé sur votre ordinateur (et sur votre téléphone) : Le jour où les VPN seront bloqués ou interdits en France (plus de téléchargements sur les stores, sites des fournisseurs inaccessibles depuis une IP française), le seul moyen fiable de les obtenir sera de passer par le réseau Tor -Navigateur TOR ou Brave onglet privé connecté avec TOR 2 Étape 2 : Acheter un abonnement VPN car pour pas mal d'usage TOR est trop lent ou carrément bloqué qui accepte les cryptos monnaies car les paiements pourront etre bloqués pour les cartes francaises Le meilleur VPN vraiment no log à ce jour est Mullvad ses serveurs étant RAM-only et il accepte cryptomonnaies CB et liquide (oui la poste l'interdit mais tant pis) Pour ceux qui veulent du gratuit Proton peut faire l'affaire en mode free (choix serveurs limité) Je ne parle ici que de solution faciles à mettre en œuvre tant que les blocages en resteront là Si les choses s'aggravent il faudra se diriger vers des solutions décentralisées pour les VPN et les messageries0 point

-

Vous avez perdu votre mot de passe Windows ? Une mise à jour a soudain bloqué votre compte avec un mot de passe inconnu ? Votre petit frère a lié votre compte local à un compte Microsoft dont il a oublié le code ? Et vous vous demandez : comment je vais retrouver mon beau bureau Windows, moi !? Pas de panique ! Jayro's Lockpick est un système embarqué que l'on peut installer sur clé USB, et qui contient une panoplie d'outils pour manipuler les comptes utilisateurs Windows. Cette trousse à outils bien pratique vous sera néanmoins inefficace dans les cas suivants : Le disque dur est chiffré (Bitlocker ou autre), La base de registre du système est corrompue, Un mot de passe inconnu vous bloque l'accès au BIOS (menu de la carte-mère). 1. Installer l'outil sur sa clé USB Récupérez l'image .iso à restituer sur la clé USB depuis la page de présentation officielle de l'outil : https://gbatemp.net/threads/release-jayros-lockpick-a-bootable-password-removal-suite-winpe.579278 Le fichier est présent dans une archive Lockpick.7z (il faudra la décompresser). Vous pouvez le récupérer sur Google Drive, Mega ou via Torrent. Faites votre choix ! Mise à jour : Les liens de téléchargements officiels ne fonctionnant plus à ce jour, voici une alternative testée par mes soins : https://fr.taiwebs.com/windows/download-winpe-jayros-lockpick-7234.html Depuis cette page, cliquez sur le bouton bleu "⬇ Télécharger" Tant que s'affiche "Thank's for Downloading", patientez durant la création de votre lien de téléchargement. Une fois qu'il est généré, cliquez sur le bouton "☁ Download". Une fois le téléchargement effectué, vous obtenez un dossier compressé (Zip) contenant divers fichiers peu utiles, seul nous intéressera l'archive "Lockpick.7z" qui contient le fichier .iso IMPORTANT : Windows Defender détecte cet arsenal comme "Trojan:Script/Wacatac.H!ml", ce qui n'a rien d'étonnant : plusieurs outils sont faits pour craquer le mot de passe système. Vous ne pourrez donc télécharger l'archive que si vous désactivez l'antivirus. Une fois l'image .iso récupérée, branchez votre clé USB (moitié d'un giga suffit), puis utilisez un outil de restitution comme Rufus ou Balena Etcher pour restituer l'image dessus. C'est très simple : Ouvrez le logiciel, Choisissez le lecteur de la clé USB, Parcourez le disque pour ouvrir le fichier .iso, Laissez tout par défaut, (Si le logiciel vous demande quelque chose, validez par défaut les choix recommandés.) Démarrez la restitution de l'image et patientez jusqu'à la fin de l'opération. 2. Redémarrer Windows Il est important de désactiver le processus d'hibernation (fast-boot) qui, au lieu d'éteindre la machine, la met en pause et enregistre son état "en pause" pour le restituer au prochain démarrage, qui sera alors plus rapide. Pour cela, il suffit de redémarrer la machine (ou de maintenir la touche Majuscule en l'éteignant). 3. Démarrer sur sa clé USB Une fois votre clé USB prête, branchez-la sur le PC à débloquer. Démarrez le PC tout en tapotant sur la touche de choix du support de démarrage. Cette touche dépend du constructeur (voire du modèle). Si vous l'ignorez, rendez-vous sur cette page, partie "Boot Menu" : https://lecrabeinfo.net/liste-des-touches-pour-acceder-au-bios-uefi-acer-asus-dell-lenovo-hp.html#boot-menu Une fois que vous avez repéré la ligne comportant le mot "flash" ou "USB", déplacez la sélection dessus à l'aide des flèches du clavier, puis frappez la touche [Entrée] (passage à la ligne). L'ordinateur devrait démarrer sur votre clé USB. Dans le cas où vous ne voyez pas votre clé USB ou que vous faites face à un message d'erreur, il faudra probablement désactiver le "Secure Boot". Voici le guide pour effectuer ce réglage : https://lecrabeinfo.net/desactiver-secure-boot-windows-carte-mere-uefi.html 4. Faire sauter le mot de passe Le démarrage de la clé aboutit à cet écran d'accueil : Je vous recommande de choisir l'outil au centre nommé "Reset Windows Password" : Une fois lancé, l'outil peut être traduit en français (sélectionner French dans le premier menu). Sélectionnez alors l'option "Réinitialiser ou changer le mot de passe du compte utilisateur" : Puis faites "Suivant". Validez le choix du système sur lequel intervenir, puis sélectionnez le compte utilisateur sur lequel vous avez besoin de retirer le mot de passe, et faites "Suivant" : (Si vous ne retrouvez pas votre compte utilisateur ou qu'une fois choisi, le programme vous avertit qu'il est lié à un compte Microsoft, reportez-vous à la partie 4, plus bas.) Ensuite, vous pouvez taper un nouveau mot de passe dans le champ en bas, ou le laisser vide si vous ne souhaitez aucun mot de passe, puis cliquez sur le bouton "REINITIALISER / MODIFIER" : Au message proposant la création d'un fichier d'annulation, cliquez sur "no" : Vous devriez avoir un message de réussite comme suit : Vous pouvez alors fermer les programmes et cliquer sur le raccourci "Restart PC" en haut du bureau : 5. Le compte est lié à un compte Microsoft ? Vous ne retrouvez pas le nom de votre compte utilisateur ? Sachez que lors de la création d'un compte utilisateur lié à un compte Microsoft, c'est le début de l'adresse e-mail qui est choisi comme nom du compte. Si cela ne vous dit toujours rien ou que vous cherchez à savoir si votre compte est lié à un compte Microsoft, sélectionnez un par un chaque compte et regardez si un nom a été attribué à son LiveID : Si oui, alors il est lié à un compte Microsoft. Dans ce cas de figure, laissez-le sélectionné, et poursuivez. Le logiciel va vous proposer de le transformer en compte local ; acceptez, puis poursuivez la suppression du mot de passe comme plus haut. En vous souhaitant l'opération facile !0 point

-

Pour ceux qui auraient encore un doute sur ce que veut faire le gouvernement actuel JN Barrot dans cette emission :"Un 'international réactionnaire' qui veut peser sur la présidentielle 2027 ? ➡️ 'J'ai le sentiment qu'elle tente de le faire. Notre responsabilité est de l'en empêcher [...] Cela passe par une mise au pas des réseaux sociaux qui servent de plateformes [...]', dit Jean-Noël Barrot"0 point

-

0 point

-

il y en as plusieurs en fait, je passe d'un a l'autre quand un ne veut pas aller etc. https://app.ytdown.to/fr7/ https://zeemo.to/fr/ --- ---0 point

-

J'ai reçu récemment un mail de mon fournisseur d'accès qui m'a pas mal agacé. Comme je viens de quitter Orange pour SFR, ils ont coupé l'accès à ma boîte mail. Je cherche donc une nouvelle solution, plus éthique et plus simple, pour ne plus dépendre d'un opérateur. Bon, tout va bien : J’ai un PC donc une adresse Hotmail, J’ai un smartphone donc une adresse Gmail, J’ai aussi une adresse laposte.net pour mes petits et rares achats. Je dois donc en trouver une autre rapidement ! Il me semble bien plus appropries de rechercher des outils plus propres et plus respectueux de la vie privée que les grands GAFAM pour gérer ma vie numérique Essayons PROTON MAIL Avantages Gratuit, suisse. Chiffrement de bout en bout (d’autres vous pistent pour vos proposer des offres….). Pas de traqueurs. Pas de publicités. Open source. Lutte contre les spams et le phishing. Inconvénients Limité à 1 Gb en version gratuite. 3 Dossiers en version gratuite. Mon essai de Proton Mail est pour le moment très satisfaisant. Malgré ma période de test, je constate déjà une grande rapidité et une excellente stabilité.0 point

-

Bonjour @Papizac, A mon humble avis, il aurait été de meilleur choix et un peu moins onéreux d'acheter un "dongle Bluetooth": https://www.amazon.fr/UGREEN-Bluetooth-Adaptateur-Écouteurs-Téléphone/dp/B0DYV5MPLF/ref=sr_1_4?crid=2WWDM3UESLZS4&dib=eyJ2IjoiMSJ9.r2XmSEtGoowg0gIVahQRPI6epbwpaS_5OaCk2RPQ1Z8J54E2N_d_z9sSqYsM1jt6pIetlg5PGkhijUKsCvC3-QZ5ja-gtI1CE7zJIhdW9Yno1DurW4op50NvF5GDUBaPRRgKJgso3P-LIUPTWzy_sumrMtIAWOjvVZJby810n_hmTxsQdbMiv513id_duv7la6-DYcdFGDbM2-bdHL3caX35LGqAgCRCKR09JNXLVo-Az8jkwHgJ1RZr4AInUvHWQm749MXZOp2p117hSSurxJQM_iMgMOSRNKn5cmK2F7c._2j2xy9Su8IqjEokky6VLdftrmaw51C_kMRuzoDw_6w&dib_tag=se&keywords=dongle+bluetooth&qid=1771438104&s=electronics&sprefix=dongle+b%2Celectronics%2C234&sr=1-4 Mais ce n'est que mon avis. Cordialement, Duke0 point

-

Merci pour le tuto, ça marche nickel avec NegativeScreen + tâche planifiée. J’ai juste ajouté un .bat qui tue le process le matin (taskkill /IM NegativeScreen.exe) pour revenir en couleur automatiquement au réveil. Simple et efficace, top pour forcer le décrochage le soir.0 point

-

0 point

-

des fois le fait de retirer un périphérique de sont support et le re placer relance ce périphérique et le fait a nouveau reconnaitre.0 point

-

Bonsoir, Finalement un ami m'a dépanné. C'était un peu compliqué, je n'ai pas tout suivi mais il a réussi à faire sauter le problème pin pour s'authentifier avec le mot de passe uniquement (sans renvoi sur l'adresse mail fictive) puis créer un compte local utilisateur qu'il a passé en administrateur. Merci pour votre aide0 point

-

Bonjour, L'antivirus Windows defender est plutôt performant pour un usage basique si vous allez pirater des logiciels ou aller sur des sites Warez , douteux etc. surtout être prudent sans tomber dans la paranoïa, pour moi, Windows Defender est largement suffisant. L'antivirus ne pourras pas forcement vous sauver la mise dans tous les cas, mais pour un usage classique de Windows et d'un ordinateur, c'est top. Une grande partie des infections peut être évitée en adoptant les bons réflexes et en configurant correctement votre système. En résumé : les bonnes pratiques à retenir Protéger son PC en 2025 ne consiste pas seulement à installer un antivirus. C’est un ensemble de bonnes habitudes techniques et comportementales à adopter au quotidien. Voici les points essentiels à retenir : Mettez à jour Windows et vos logiciels dès que possible : les failles non corrigées sont une porte d’entrée fréquente pour les malwares. Utilisez un antivirus fiable, mais ne lui faites pas une confiance aveugle. Il ne remplace ni votre vigilance, ni votre bon sens. Évitez les cracks, keygens et logiciels piratés : ils sont l’un des premiers vecteurs d’infection. Sécurisez votre navigateur (Chrome, Firefox, Edge, etc.) pour éviter les redirections, les scripts malveillants ou les extensions piégées. Protégez votre réseau Wi-Fi avec un mot de passe fort et un chiffrement WPA2/WPA3, et désactivez WPS. Activez la double authentification sur vos comptes les plus sensibles (messagerie, banques, réseaux sociaux…). Sauvegardez régulièrement vos données, localement ou en ligne, pour ne pas tout perdre en cas de ransomware ou de panne. Surveillez votre système en cas de comportement étrange : ralentissements inhabituels, fenêtres inconnues, processus inconnus. N’installez que le nécessaire, évitez les logiciels “miracles” ou trop beaux pour être vrais. Restez informé : la meilleure défense, c’est de comprendre les menaces pour mieux les éviter.0 point

-

Je vais donc factuellement évaluer les risques de ces procédés : Certaines propositions politiques sont techniquement disproportionnées comme casser le cryptage des messageries et demander à TOUS les usagers des RS de fournir leur id Même si personne n'a de mauvaises intentions le risque de dérives autoritaires est augmenté par ce procédé et met en péril la sécurité des usagers La démocratie ne protège pas des dérives techniques : La centralisation des données augmente mécaniquement la surface d’attaque les fuites quotidiennes récentes le prouvent aisément De plus personne n'est capable de dire si un gouvernement plus autoritaire n'édictera pas des lois déclarant comme terroristes ses opposants et ce en toute démocratie puisque votées La nature des risques a énormément changée depuis les années 70-90 ou il n'existait pas de centralisation numérique pas de biométrie massive pas de surveillance algorithmique, pas d’IA d’analyse comportementale pas de dépendance totale aux identifiants numériques Aujourd'hui une fuite de données biométriques est irréversible, une identité numérique mal conçue peut devenir un point unique de contrôle, les infrastructures sont interconnectées, les attaques sont industrialisées : l'argument “j’ai déjà vu ça” ne fonctionne plus car les choses ont changé techniquement0 point

-

@Le PoissonClown Tu es un garçon cultivé intelligent et bien informé. Et même si ton point de vue est bien argumenté et documenté ( les travaux de recherche auxquels tu fais référence ) je ne partage pas ta conclusion. Nos dirigeants ( ceux des démocraties occidentales ) en tout cas la plupart d'entre eux n'ont aucunement la volonté de nous soumettre à je ne sais quel ordre totalitaire. Bien évidemment il est assez facile d'argumenter pour les accuser de vouloir établir cet ordre totalitaire. Il suffit notamment pour cela de dénoncer les projets ( qui peuvent légitimement inquiéter certains citoyens ) de régulation et de réglementation de l'espace numérique. J'ai 72 ans et j'en ai entendu des discours "alarmistes" sur les libertés menacées. Je suis peut-être bêtement optimiste, et certainement bien moins intelligent et cultivé que nombre de citoyens qui publient leur point de vue sur ce forum. Qu'importe, j'ai la certitude ( je suis bêtement naïf je le sais ) que l'Etat de droit et la Démocratie sous nos latitudes survivrons à nos "querelles" même si le fleuve de l'histoire est parfois un torrent tumultueux. Kristobal0 point

-

0 point

-

Bonjour, La pièce jointe n'est pas un fichier .iso Étrange sachant que les fichiers ISO d'installation sont déjà compressés, aucun intérêt ça revient à zipper du JPEG, on n'y gagne rien. Pouvons-nous avoir un lien de téléchargement pour investiguer ?0 point

-

Salut ! Ce débat n'a pas lieu d'être, car tout le monde est en faveur de la protection des mineurs. Merci de nous avoir donné l'occasion d'écarter ce sophisme. Ces politiques sont un problème à plusieurs titres : Celui de remplacer la fonction parentale par l'État. Celui de la violation de tous les principes de respect de la vie privée dans l'utilisation de l'historique de navigation ou des données biométriques ou des papiers d'identité (quoi qu'en dise la CNIL qui tente avec force gymnastique, de tordre le droit existant et d'en inverser les notions pour le détourner de son objectif premier). Celui du risque de sécurité en augmentant la circulation des données sensibles, et en concentrant l'enjeu des pirates sur une seule et même surface d'attaque (totalement insensé d'un point de vue sécurité à l'heure où les piratages de bases de données nationales se multiplient sous nos yeux). Et enfin, celui de mettre fin à l'anonymat en ligne, qui est reconnu notamment par la Cour européenne des droits de l’Homme comme associé à une protection des droits fondamentaux comme la liberté d’expression, au droit à la vie privée et à la liberté de communication (épargnons-nous d'en lister les raisons pléthoriques). Et tant que nous y sommes, évacuons un autre mythe qu'est l’idée selon laquelle la fin de l’anonymat permettrait de lutter efficacement contre les discours haineux, le cyberharcèlement ou la désinformation. Rappelons que les auteurs d’attaques terroristes sont rapidement identifiés après leurs actes, même sans fin de l’anonymat. De nombreux groupes haineux opèrent ouvertement, sans chercher à se cacher, ce qui montre que l’anonymat n’est pas le facteur clé de leur propagation. Plusieurs travaux de recherche, issus d’expériences menées sur le terrain et en laboratoire, ont permis de constater le manque d'efficacité d'une telle suppression. Alors que des solutions respectueuses existent sans recours au fichage ni aux données sensibles : Pour moi, la démonstration est faite : nous sommes dirigés par des gens motivés par une volonté totalitaire au détriment de l'intérêt de la population. L'Histoire nous a montré ce qu'il en découle. Les mêmes causes produisent les mêmes effets.0 point

-

Big Brother la suite DISCORD va verifier l'age de ses utilisateurs https://www.lemonde.fr/pixels/article/2026/02/09/discord-annonce-l-extension-de-la-verification-de-l-age-a-tous-ses-utilisateurs_6666048_4408996.html0 point

-

0 point

-

Alors perso, je passerai la commande pour réparer les paquets cassés si nécessaire et je reconfigurerais dpkg si nécessaire également. Même en passant ces commandes, si le système n'en n'a pas besoin, tu ne risques rien de le faire.0 point

-

Autant pour certaines demarches administratives ça ne parait pas deconnant autant c'est du flicage pour le reste Vous verrez quand vous serez forcé de degainer votre id pour acceder à tous les sites/forums/applis0 point

-

Bonjour C'est déjà bien embarqué au niveau européen avec le DigitalID. https://commission.europa.eu/topics/digital-economy-and-society/european-digital-identity_fr Une fois mis en place, la surveillance de masse sera inéluctable. Et cela permettra de contrôler beaucoup de choses.0 point

-

Non je suis pour que les gens puissent exprimer une opinion sans avoir peur faut lire le post X Il ne s'agit d'ailleurs pas de regulation puisque ce sont les plateformes qui doivent modérer je ne vois pas en quoi ça implique de fliquer tous les usagers0 point

-

OnlyOffice est aussi compatible, très similaire à Office et gratuit. C'est clairement plus simple effectivement : pas besoin d'activer. Mais notre demandeur recherche une suite complète avec un client mail comme Outlook. Donc OnlyOffice + Thunderbird ?0 point

-

Bonjour à tous, Cela faisait un moment que je n'avais pas publié de billet. Je reprends donc sur les smartphones et pour faire suite à ma dernière publication, je vais vous présenter iodé OS. Comme Murena, c'est une société franco-européenne de ROM Android dégooglisée et nettoyée des traceurs et autres logiciels espions. Le software est open-source, disponible en téléchargement gratuit pour de nombreux téléphones et il est là-aussi possible d'en acheter un avec l'OS directement installé dessus. L'inconvénient est qu'ils sont bien souvent plus cher qu'un téléphone vendu avec un Android classique. Les mises à jour système sont fréquentes (tous les deux mois environ) et l'équipe de développement est à l'écoute et répond rapidement, y compris sur le forum. https://iode.tech/ Personnellement, je possède un Pixel 6 acheté directement préinstallé (actuellement sous Android 14) et j'en suis ravi. Je ne reviendrai à un modèle classique pour rien au monde. Voilà, je reste disponible pour toute question.0 point

Ce classement est défini par rapport à Paris/GMT+01:00

.thumb.png.adf30389994f62b67207897975220a76.png)